Archive for 2014

【緊急】メールパスワードの強化に関するお願い

当社レンタルサーバー、各サービスをご利用のお客様 各位

平素より当社サービスをご利用いただき、誠にありがとうございます。

本日は緊急のお願いがございましてご連絡させていただいております。

弊社ご利用のお客様でメールサーバーが悪意のあるものに踏み台にされたという事がわかりまして、調査を進めておりましたところ、海外からのアクセスによりメールアカウントとパスワードを用い本人になりすまして弊社サーバーよりメールを無差別に発信していた事実がわかりました。

メールは何百通と配信されており、知らないうちにパスワードが流出したのではないかと推測しておりましたが、利用者のパスワードの管理は安全な管理方法でした。

しかし、パスワードを確認しますと、解りやすいパスワードを使っており、順番にログインを繰り返すと接続されてしまうようなものでした。

3月21日にも同様の内容を記載したご案内をいたしましたが、その頃から不正アクセスが多発しているようなため、順番にパスワードを入れる事で偶然にも一致してしまったのではないかと思われます。

弊社では、大文字小文字と数字及び一部の記号の組み合わせで8~16文字以内でのパスワードを決めて頂いておりますので、より複雑なパスワードへ変更する事をお勧めいたします。

今回のケースではアルファベットと数字の組み合わせで11文字のパスワードでした。

これを使われている訳なので、できる限り強固なパスワードに変更する事をお勧めいたします。

3月に掲載した内容につきまして再度掲載させて頂きます。

踏み台にされない為にもパスワードの再確認とパスワードの強化をお願い致します。

2014年3月に入りまして、共用サーバー、専用サーバーでお客様がご利用中のメールサーバーに対して大規模な攻撃を受けております。

お客様には大変お手数をおかけすることとなりますが、不正利用による被害が発生する前に、予防策として下記の内容を参考にしていただき、メールアカウントのパスワードをご変更いただくようお願い申し上げます。

■もたらされる被害

被害としては、メールサーバー上に存在する メールアカウントに対してランダムに認証を試みて、パスワードが一致するまで攻撃を繰り返します。

パスワードが特定されたのち、不特定多数のメールアドレス宛てにSPAMメールなどを大量に送信します。

大量にSPAMメールを送信すると、以下の被害が発生する可能性がございます。

・受信者のスパム受信報告による、メールサーバーの評価低減

→低評価サーバーからのメール受信拒否

・メールの大量送信による、メールサービス制御不能や評価低減

→送受信不可、遅延障害およびメール受信拒否

・メール本文に設置された外部サイトへのリンク

→ウイルス感染、個人情報の取得(フィッシング詐欺)

■その後のサーバーのご利用への影響

SPAMメールの送信や、大量にメールを送信していることにより、お客様のドメインから送信されるメールがブラックリスト(第三者機関により運営)に登録され、お取引先へメールが届かない、など深刻な影響を及ぼす事態となります。

■解決策

至急以下のご対応をお願いいたします。

・メールアカウントのパスワード変更

・利用されていないメールアカウントの削除

・PCのウイルスチェック

※メールアカウントのパスワードの変更は以下を参考にご対応をお願いいたします。

【パスワード変更方法】

メールアカウントのパスワードはお客様ご自身で、コントロールパネルより すぐにご変更することができます。

コントロールパネルにログイン後、 メール>メールアカウント管理(管理者用)

にアクセスしてください。

その後、メールアカウントのパスワードをできるだけ複雑なものに変更願います。

パスワードは以下のルールに従って設定してください。

◇8文字以上~16文字以内。

◇アルファベットまたは数字を1文字以上含めてください。

◇アカウントやドメインと同じ文字列は使用しないでください。

(上記3つの条件を満たさないパスワードは設定することができません)

また、以下のような簡易的なパスワードは特に攻撃の標的になるケースが増えておりますので、使用をお控えください。

・文字数が少ない

・アカウント名とパスワードが同一

・ドメイン名とパスワードが同一

・長期間変更されていない

・英単語や数字のみなど簡易的なパスワード

当社技術部門でもサーバーの安定運用のため、監視を強化し、攻撃による被害が拡大しないよう対処しておりますが、お客様がご利用のパスワードの変更が最も確実な対処となり、予防策にもなります。

年度末、ご多忙な時期にこのようなお願いをすることとなりましたが、サーバーの安定運用にご協力をお願いいたします。

ご不明な点等ございましたら、下記のご連絡先までお問い合わせください。

024-563-7240 午前9時~午後6時

※改めてのご確認をお願いします※

当社より個別にパスワード変更のお願いをしているお客様につきましては、お送りしたメールに記載の対象アカウントをご確認いただき、早急にご変更くださいますようお願いいたします。

Internet Explorer のフリーズ固まるについて

先日、Internet Explorer の脆弱性の問題で、

今回修正プログラムを入れた際に、InternetExplorerのバージョンが変わり、IE11になったら起動できなくなった・フリーズした・真っ白な画面になって動かないなどのトラブルが多発しています。

弊社にもそのようなトラブルが多数寄せられています。

もし、ご自身で解決する場合のために以下のような方法をまとめてみましたのでご覧ください。

https://drcom.co.jp/blog/news/497

尚、作業につきましては自己責任でお願いいたします。

設定に自信の無い場合には私たちがご対応いたします。

お気軽にお問い合わせください。

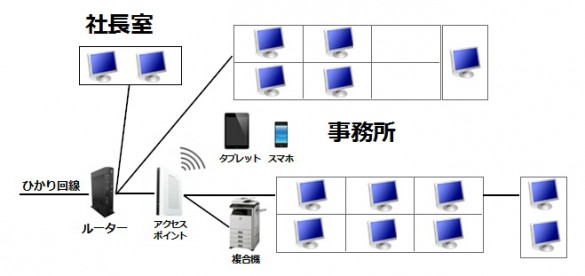

事業所向け無線LAN(Wi-Fi)構築のご案内

最近では、無線LANが必需になるほど、様々な機器が普及して便利になっています。

「我が社でも導入を…」とお考えになったことは少なくないはずです。

しかし、一部では無線LANはセキュリティーが弱い? 接続が不安定になる? 設定が難しい?

など、様々な問題があって導入に踏み切れない事業所様も多いのではないでしょうか?

私たちがその問題を解決します!!

現在では、数年前と比べて無線LANのセキュリティーは格段に高性能になっていて、セキュリティー向上はもちろんの事、接続の不安定さの解消、設定の簡略化や通信速度の向上など、日々技術が進歩しています。

そんな安定した無線LANを先日S社で導入した事例をご紹介いたしましょう。

この会社では、13台のPCを有線LAN接続によりつないでいました。今回、スマートフォンとタブレットを導入するにあたり、無線LANのアクセスポイントの増設を行いました。

実は、無線LANは既存のLAN環境を変えることなく導入できるのです。

そのため、大がかりな設定変更は不要で、比較的簡単に導入する事が可能です。

今回は、会社専用のSSIDの設定とスマホやタブレットに対応したアクセスポイントの設定を行いました。

これにより、社内での情報交換が簡単に行えるほか、今まで携帯電話回線を利用していたデータ通信をWi-Fi環境下で行うようにする事で、携帯電話回線でのデータ通信量を大幅に削減することにつながりました。

そのほかにも無線LANを導入する事で、ケーブルの届きにくい場所へのPCやプリンター、スキャナー、複合機などを設置する事も可能にいたします。

予算は規模によって異なりますが、1フロアー5人~20人程度の広さならば1台のアクセスポイントで十分カバーできるのではないでしょうか?

■設置工事による設備の導入例

・Wi-Fiアクセスポイントとなる機器の導入(数千円~数万円程度)

・接続設定費用(1台あたり1万円程度から)

導入のご相談や工事のご用命は…

スマホ6機種にOpenSSLの脆弱性 OSに問題あり

スマートフォンのOSに使用されている、アンドロイド(Android) Version 4.1.1に脆弱性がある事がわかりました。

これは以前OpenSSLの脆弱性に関係するものの一つで、端末のOSに組み込まれている暗号化の一部に脆弱性があるとのことだ。

これを改善するためにはOSのアップデートやバージョンアップ、ソフトウェアの更新をする必要があります。

今回、対象となる機器は以下のもの。

【NTTドコモ】

・ギャラクシー・ネクサスSC-04D(2011年12月発売)※ 昨年5月に対応

・ギャラクシー・ノート2SC-02E(2012年11月発売) 4月17日対応

・ギャラクシーS3αSC-03E(2012年12月発売) 4月17日対応

【KDDI(au)】

・HTC-JバタフライHTL21(2012年12月発売) 4月30日対応

・インフォバーA02(2013年2月発売) 4月30日対応

【ウィルコム】

・ディグノデュアルWX04K(2012年6月発売)※ 未対応

※は元々は問題のないOSだが、発売後「アンドロイド4.1.1」にバージョンアップ可能に。バージョンアップした場合のみ該当。

不明な場合は各電話会社で確認しよう。

NTTドコモ

0120-800-000

KDDI(au)

0077-7-111

ウィルコム

0570-039-151

未だに残る未改善のサイトへハッカーらによる攻撃増加

OpenSSLはインターネットの通販サイトやネットバンキングなどで、クレジットカード番号、ID、パスワードなどを暗号化して送受信するソフト。

2年前に提供されたバージョンに欠陥があることが4月7日に公表された。

問題を抱えているサイトが攻撃を受けると情報が盗まれる可能性があります。

まずは使用しているスマートフォン(端末)を確認してみよう。

Internet Explorer(IE)の修正プログラムが公開されました

5月1日にマイクロソフト社より Internet Explorer の脆弱性に対処するセキュリティ更新プログラムをセキュリティ情報 MS14-021 として公開しました。

今回の脆弱性への対応において、特例として、Embedded 含む Windows XP 上の Internet Explorer 用セキュリティ更新プログラムも公開することを決定いたしました。

Windows XP をご利用の一般ユーザーが、いまだ非常に多い状況を受けての特別な措置です。

Windows XP のサポートは終了していますので、Windows 8.1 などへの最新の Windows に早急に移行することを強く推奨いたします。

なお、Windows XP を含め、本脆弱性を悪用する攻撃が広まっている状況ではありませんのでご安心ください。

本脆弱性の影響に関しては、これまでの所、大きすぎる懸念が広がっていると考えております。

攻撃は非常に限定的ですのでご安心ください。

Windows Update で自動になっている場合には、自動で更新プログラムがインストールされます。

手動設定にしているの場合には、操作を行い必要な更新プログラムのインストールを行ってください。

注意:意図的に Windows Update を使用していない場合で、更新プログラムのインストール等で不都合が発生したり、使用用途からの推奨外になってしまうなどの場合には、

ご自身で作業を行わず、管理者にお問い合わせ頂き作業を進めて頂く事を強く推奨いたします。

■詳細についてはこちら(外部リンク)

http://blogs.technet.com/b/jpsecurity/archive/2014/05/02/security-update-ms14-021-released-to-address-recent-internet-explorer-vulnerability-2963983.aspx

MicrosoftのIEに関する脆弱性について

日頃より、弊社サービスをご利用頂きましてありがとうございます。

先日にもご案内致しましたが、IEに関するお問合せが多く、

どのような対処方法が必要なのかというご連絡をいただいておりますので再度ご案内致します。

脆弱性に関する記事はこちら

https://drcom.co.jp/archives/1247

使用上の注意!!

業務などでIEを必ず使用しなければならない環境のお客様。

例:

・銀行決済を利用している

・カード決済業務を利用している

・宅配便の集荷受付を利用している

・経理関係の入力に利用している

・業務日報等で利用している

これらの場合、直接リンクまたは、ブックマークされている項目から利用する条件であれば使用に問題ありません。

但し、検索エンジン等のなんらかのリンクを経由する場合や外部リンクに誘導する項目のご使用はお控えください。

SSLで作られているサイトであっても接続をしないようご注意ください。

他のサイトを通常通りご覧になりたい場合には google Chrome 等のブラウザをご利用ください。

続いて、検索エンジンからの利用

こちらも同様ですが、どのようなカタチで攻撃されるかはわかりませんので、IEての使用をお控えください。

後にMicrosoftでは修正プログラムを提供しますので

その間は極力IEの使用をお控えください。

他のサイトを通常通りご覧になりたい場合には google Chrome 等のブラウザをご利用ください。

WindowsXPをご利用のかたへ

最後になりますが、WindowsXPをご使用の方は、このような脆弱性が出た以上、サポートを受ける事ができません。

IEの使用を完全に控えてください。

最悪の場合、パソコンが乗っ取られてユーザー権限と同様に操作される危険性があります。

XPの場合、他のブラウザの使用をおすすめするのではなく、他の後継OSにバージョンアップする事を強くお勧めいたします。

マイクロソフトIEに関する脆弱性対応について

拝啓 貴社益々ご清栄のこととお喜び申し上げます。

平素は、弊社サービスをご利用いただき誠に有難うございます。

さて、独立行政法人情報処理推進機構(IPA)より、マイクロソフト社のInternetExplorerの脆弱性に関する問題が報告されております。

この度報告された脆弱性が悪用された場合は、ご利用のパソコンのプログラムが異常終了したり、攻撃者によってパソコンを制御される可能性があるとのことですので、ご注意くださいますようご案内申し上げます。

現時点でマイクロソフト社による修正プログラムは提供されておりませんが、修正プログラム適用以外の対策は以下のリンク先に記載がございます。

システム管理者にご確認の上、ご対応くださいますようお願い申し上げます。

対象となるIEは次の通りです。

Internet Explorer 6

Internet Explorer 7

Internet Explorer 8

Internet Explorer 9

Internet Explorer 10

Internet Explorer 11

尚、弊社サービスにおきましては、本件に関する脆弱性の影響はございませんので、ご安心ください。

今後ともドリームズカンパニーをご愛顧賜りますよう、よろしくお願い申し上げます。

敬具

記

脆弱性に関する内容は、下記のサイトからご確認ください。

注意:WindowsXPをご使用のお客様はMicrosoftのサポートを受ける事ができません。

使用を中止し、できるだけ早い時期に新しいOSに入れ替えるまたはPCの購入をお勧めいたします。

独立行政法人情報処理推進機構(IPA)

「Internet Explorerの脆弱性対策について(CVE-2014-1776)」

http://www.ipa.go.jp/security/ciadr/vul/20140428-ms.html

以上

広告のお問合せ番号の誤りについて

日頃よりドリームズカンパニーをご利用頂きましてありがとうございます。

4月24日(木曜日)に配布いたしました広告チラシ100枚のお問い合わせ電話番号に誤りがありましたのでここに訂正させて頂きます。

チラシ下部にあるお問い合わせフリーダイヤルに誤りがあります。

訂正は以下の通りです。

誤 0120-116-636

↓

正 0120-166-649

ご迷惑をおかけ致しました事、この場を借りてお詫び申し上げます。

OpenSSL 1.0.1系の脆弱性に関する情報

平素は、ドリームズカンパニーをご愛顧いただき誠にありがとうございます。

4月に入り、OpenSSL 1.0.1-1.0.1f(及びOpenSSL1.0.2-beta、OpenSSL1.0.2-beta1)に重大な脆弱性が発見されました。

との情報が入り、ご利用いただいております弊社のSSLサービスは大丈夫なのか?

というご質問を頂くことがありましたのでご案内いたします。

今回の脆弱性は当該のOpenSSLを使用している場合で、システムのメモリが第三者に閲覧され、秘密鍵が漏洩する恐れがあるというものです。

弊社のサーバーでは、独自SSLについてはすでにOpenSSL対策は対応済みであり、脆弱性には該当いたしません。

また、共用SSLをご使用いただいているお客様の場合にも、OpenSSLを使用していないため、今回の脆弱性には該当いたしません。

※OpenSSLとは、広く使用されているオープンソースの暗号ライブラリです。

以上の通り、弊社のサービスにおいて安全にご利用いただけます。

今後とも弊社サービスをよろしくお願いいたします。

ボランティアに参加しました

【活動レポート】

4月13日晴天のぽかぽか陽気の中、ドリームズカンパニーは

ネクスト福島の主催する「愛育園の清掃活動」に参加致しました。

仕事仲間と、園児達との共同作業で建物の窓ふきを中心に行いました。

子供達も笑顔で手伝う中、私たちも元気に清掃活動に励みました。

前日までの強風はウソのように穏やかな日となり、清掃活動にはもってこいでした。

洗剤を噴霧して、雑巾で拭き取り、その後スクイージーでしっかりと水分を取り除きます。

時間に限りがあったため、全てを行う事ができませんでしたが、次回もまた機会がありましたら参加いたしたいと思います。

« Older Entries Newer Entries »